È sempre maggiore il numero di professionisti richiesto dalle aziende nel settore dell’ICT e della Cyber Security. E noi lo sappiamo bene.

Al giorno d’oggi sia le grandi aziende che le piccole imprese hanno bisogno di un vero e proprio tecnico che possa supervisionare tutto il comparto della sicurezza informatica per prevenire eventuali attacchi hacker.

Scegliere un corso di Formazione non è semplice, tanti prevedono solo tanta teoria e pochissima pratica. Invece, Formazione al Lavoro è l’approccio del metodo formativo di Musa Formazione: insegnarti a gestire le situazioni lavorative di tutti i giorni così da colmare il gap tra ciò che sai e ciò che affronterai nella vita.

Questo è quanto viene insegnato anche nel nostro corso di Ethical Hacker & Security Manager Certificato | CompTIA Security+ e PenTest+ corso ufficiale e accreditato da CompTIA, l’ente internazionale più importante nel settore della sicurezza informatica le cui certificazioni ufficiali sono riconosciute in tutto il mondo.

What is NAS? Cos’è un NAS e a cosa serve?

I NAS (Network Attached Storage) sono ormai molto diffusi nelle PMI, negli studi professionali ed anche in casa. Vengono utilizzati, alcune volte come repository per conservare e/o gestire files di ogni genere, altre volte come storage per i Backup.

Sicuramente i marchi più importanti con cui ci troviamo spesso ad operare sono Synology e QNAP; il secondo ha avuto gravi problemi di sicurezza negli ultimi mesi.

Tutte le info su: ? https://www.qnap.com/it-it/security-advisories/

Come impostare i NAS e la feature “Firewall”

Oggi non stiamo qui ad approfondire quale NAS acquistare, ci soffermiamo solo su una delle feature più importanti che molto spesso non viene presa in considerazione durante il processo di configurazione di questi apparati.

Si tratta della feature “Firewall”, come per qualsiasi computer anche i NAS (quasi tutti) hanno la possibilità di attivare un firewall attraverso il proprio pannello di controllo, innescando in questo modo un processo di packet filtering sulle informazioni in ingresso ed uscita in questi importanti apparati.

Ad esempio: se il NAS viene utilizzato solo per depositare i backup che partono da un Backup Server e che confluiscono verso il NAS, che senso ha lasciare che il NAS sia raggiungibile da qualsiasi PC della rete? In questo caso la feature “Firewall” del NAS dovrebbe essere configurata aggiungendo delle regole in modo tale da permettere la raggiungibilità del NAS solo ed esclusivamente dall’indirizzo IP 192.168.1.20 (indirizzo a caso di un backup server) ed inoltre, che senso ha lasciare il NAS raggiungibile su qualsiasi porta in ingresso?

Sarebbe più opportuno quindi inserire una regola ancora meno permissiva, definendo anche la porta o le porte utilizzate dal backup server per depositare i files sul NAS in rete.

Con regole di questo genere il NAS avrebbe solo l’opportunità di comunicare con un solo indirizzo IP e su alcune determinate porte utili per portare a termine l’obiettivo del backup server.

Per il resto poi, andrebbe chiuso tutto il resto. Nessuna altra comunicazione dovrebbe essere permessa; in questo modo, un ransomware presente in rete sul PC25 (ad esempio) avrebbe vita difficile con eventuali tentativi di accesso all’apparato connesso con i BACKUP all’interno. Il firewall entrerebbe in gioco impedendone la comunicazione.

Configurazione di un NAS

Il tema della configurazione di un NAS viene trattato nell’unità II del corso di Musa Formazione di Sicurezza Informatica e Security Manager volto alla Certificazione CompTIA Security+ tenuto dal nostro senior trainer Lorenzo Giustiniani.

Come puoi vedere dal programma, la configurazione del NAS è presente nel MODULE 5 – GIVEN A SCENARIO, IMPLEMENT CYBERSECURITY RESILIENCE.

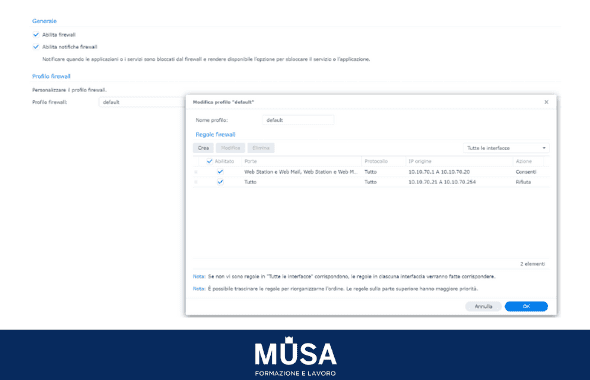

Andiamo a vedere ad esempio, una configurazione molto banale con 2 regole impostate su un NAS Synology

- La prima regola consente ai dispositivi nel range 10.10.70.1-10.10.70.20 di comunicare con il NAS solo per alcune porte e quindi per alcuni servizi attivi, ad esempio in questo caso è stata inserita una regola per permettere la comunicazione con le porte 80 e 443, http e https, importanti entrambi per amministrare il NAS attraverso il pannello di controllo web, e sempre nella stessa regola sono state aggiunte anche le porte relative al servizio File Server.

- La seconda regola con il suo Deny ALL impedirà ad altri PC presenti in rete di poter dialogare con il NAS. Questo naturalmente è solo un esempio didattico, in quanto possono essere fatte N tipologie di configurazioni, l’importante è inserire le regole per far decidere correttamente al firewall del NAS cosa far transitare e cosa bloccare.

Attenzione però a leggere con attenzione eventuali alert durante la procedura di configurazione; una configurazione fatta male potrebbe non permettere più l’accesso al NAS costringendo l’operatore ad un reset dell’apparato stesso.

Quindi innanzitutto diamo la massima priorità alla regola con cui diamo la possibilità al NAS di accettare i pacchetti in ingresso per http e https indispensabili per amministrare il NAS, ma anche qui, l’amministrazione del NAS non dovrebbe avvenire da qualsiasi PC e quindi da qualsiasi indirizzo IP, ma solo dal PC dell’amministratore di sistema o suo delegato.

Configurare adeguatamente un NAS è una delle attività fondamentali per mitigare il rischio ransomware.

Guida alla prevenzione: un corso completo ed esaustivo

La modalità didattica che unisce teoria alla pratica è sempre la soluzione migliore quando si parla di COMPETENZE. Un metodo che consente di mettere subito in pratica quanto appreso è l’esercitarsi e mettere in atto la teoria appena appresa.

Questo è quanto Musa permette di fare attraverso i LABORATORI PRATICI UFFICIALI COMPTIA grazie ai quali potrai utilizzare la tua macchina virtuale per poter simulare attacchi e creare una barriera difensiva che protegga la tua rete e i tuoi dati. Apprenderai tecniche da poter utilizzare in scenari professionali reali.

Inoltre con Musa avrai la presenza di tutor e di un forum didattico di supporto con cui poter interagire durante il tuo percorso a qualsiasi ora ed ottenere risposte sia dai colleghi corsisti che dal senior trainer. Alla fine del corso il discente avrà appreso tutte le cognizioni per prevenire attacchi hacker.

Vuoi diventare esperto nella cyber security? Scegli il Corso di Sicurezza Informatica e Security Manager | Certificato CompTIA Security+ di Musa Formazione.

Nelle prossime pillole affronteremo l’importanza degli utenti all’interno del NAS e l’importanza dei sistemi di monitoraggio del NAS.